شرکتهای رمزنگاری مراقب باشید: بدافزار جدید لازاروس اکنون میتواند شناسایی را دور بزند

محققان امنیت سایبری در ESET هشدار میدهند که محموله بدافزار “LightlessCan” – که در کلاهبرداریهای شغلی جعلی استفاده میشود – نسبت به نسل قبلی خود بسیار چالش برانگیزتر است.

گروه هک کره شمالی، گروه لازاروس، از نوع جدیدی از بدافزار «پیچیده» به عنوان بخشی از کلاهبرداری های جعلی استخدامی خود استفاده کرده است، که محققان هشدار می دهند کشف آن بسیار چالش برانگیزتر از نسل قبلی است.

طبق یک پست در 29 سپتامبر از محقق ارشد بدافزار ESET، پیتر کالنای، در حالی که در حال تجزیه و تحلیل حمله جعلی اخیر علیه یک شرکت هوافضا مستقر در اسپانیا بودند، محققان ESET یک درب پشتی غیرمستند عمومی به نام LightlessCan را کشف کردند.

کلاهبرداری شغلی جعلی گروه لازاروس معمولاً شامل فریب قربانیان با پیشنهاد استخدام بالقوه در یک شرکت معروف است. مهاجمان قربانیان را ترغیب میکنند تا یک محموله مخرب را که به عنوان اسناد مخفی شده است دانلود کنند تا به انواع آسیبها وارد شوند.

با این حال، کالنای میگوید محموله جدید LightlessCan در مقایسه با نسل قبلی خود، BlindingCan، «پیشرفت قابل توجهی» است.

کالنای گفت: “LightlessCan عملکردهای طیف گسترده ای از دستورات بومی ویندوز را تقلید می کند و اجرای محتاطانه را در خود RAT به جای اجرای نویز کنسول امکان پذیر می کند.”

او افزود: «این رویکرد از نظر پنهان کاری، هم در فرار از راه حلهای نظارت بلادرنگ مانند EDR و هم از ابزارهای پزشکی قانونی دیجیتال پس از مرگ، مزیت قابل توجهی دارد.

محموله جدید همچنین از چیزی که محقق آن را «حفاظهای اجرایی» مینامد استفاده میکند، که تضمین میکند که محموله را فقط میتوان روی دستگاه قربانی مورد نظر رمزگشایی کرد و در نتیجه از رمزگشایی ناخواسته توسط محققان امنیتی جلوگیری کرد.

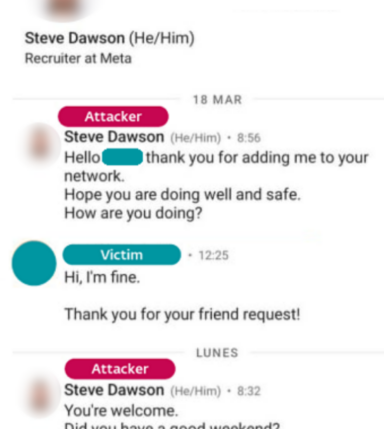

کالنای گفت که یک مورد مربوط به بدافزار جدید ناشی از حمله به یک شرکت هوافضای اسپانیایی بود که یکی از کارکنان پیامی از یک استخدامکننده جعلی متا به نام استیو داوسون در سال 2022 دریافت کرد.

بلافاصله پس از آن، هکرها دو چالش کدگذاری ساده را که با بدافزار تعبیه شده بود، ارسال کردند.

او افزود که جاسوسی سایبری انگیزه اصلی حمله گروه لازاروس به شرکت هوافضا مستقر در اسپانیا بود.

بر اساس گزارش 14 سپتامبر توسط شرکت پزشکی قانونی بلاک چین Chainalysis، از سال 2016، هکرهای کره شمالی حدود 3.5 میلیارد دلار از پروژه های ارزهای دیجیتال سرقت کرده اند.

در سپتامبر 2022، شرکت امنیت سایبری SentinelOne نسبت به یک کلاهبرداری شغلی جعلی در لینکدین هشدار داد و به قربانیان احتمالی شغلی در Crypto.com به عنوان بخشی از کمپین موسوم به “Operation Dream Job” پیشنهاد داد.

در همین حال، سازمان ملل در تلاش است تا تاکتیکهای جرایم سایبری کره شمالی را در سطح بینالمللی محدود کند، زیرا مشخص شده است که کره شمالی از بودجه سرقت شده برای حمایت از برنامه موشکی هستهای خود استفاده میکند.